专家注意到,该恶意软件可以不断连接到某个URL并下载网页的相关内容,然后将下载的内容保存到本地计算机的%Temp%文件夹中。在这种情况下,计算机中充满了带有恶意软件的垃圾文件,并且 URL 被硬编码到恶意软件的源代码中。

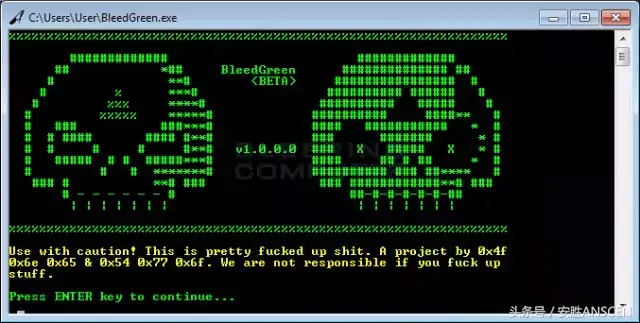

恶意软件图

研究人员发现,该嵌入式DDOS组件主要针对巴基斯坦电信管理局官方网站(.)pk/index.php,实际上会将网站内容下载到%Temp%文件夹中。

它是由名为 的恶意软件构造函数创建的,它使用命令行自动组合样本和恶意软件。允许自定义快速生成唯一的可执行文件。此外,创建者可以自定义恶意软件的名称和图标。

专家还指出,构造函数可以将恶意软件伪装成PDF或DOC,并且可以对计算机的二进制文件进行微小的更改,从而使恶意软件更难以检测。当受害者启动构造函数生成的EXE文件(可执行文件)时,恶意软件会首先“杀死”计算机的任务管理器(.exe)进程,然后开始使用AES-256加密方法对用户文件进行加密。

更多安全资讯请关注公众号“”和“-ISEC”